Desde el gran hackeo a la polémica empresa italiana de tecnología en seguridad y vigilancia Hacking Team, los periodistas y defensores de los derechos humanos de la región árabe han estudiado cuidadosamente los 400 GB de datos filtrados.

Hacking Team es mejor conocida por su “sistema de control remoto» que las filtraciones confirman ha sido utilizado por los regímenes opresivos de Arabia Saudita, Bahréin, Sudán, EAU, Omán, Marruecos y Egipto para vigilar e intimidar a los opositores políticos, periodistas y defensores de los derechos humanos.

Hace tres semanas, WikiLeaks publicó más de un millón de correos filtrados en su buscador que han arrojado luz sobre el proceder del personal de la empresa, su comunicación con los clientes y el análisis periódico de las dinámicas políticas del Medio Oriente y otras regiones.

Gamers, tengan cuidado

En un artículo anterior, hemos explorado los archivos filtrados que confirmaban que la Armada Libanesa había comprado el software espía Galileo a Hacking Team, entre otros productos. La base de datos con capacidad de búsqueda de WikiLeaks indica que las Fuerzas de Seguridad Interna (ISF) del Líbano, la Seguridad General y la Agencia de Delitos Informáticos también se han puesto en contacto con Hacking Team con la intención de adquirir el software. Una búsqueda simple de cualquiera de estos nombres en la base de datos de WikiLeaks arroja decenas de resultados.

Entre los correos electrónicos expuestos en esta filtración, los primeros indicios de comunicación entre ISF, su área de inteligencia, y Hacking Team, aparecen en 2014. Ésta y todas las otras comunicaciones entre los funcionarios libaneses y Hacking Team fueron mediadas por PSEC & KAF, una empresa privada de servicios eléctricos e ingeniería del Líbano.

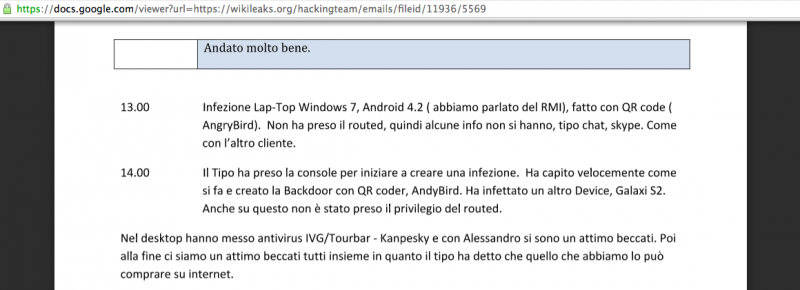

Los correos electrónicos indican [ver el PDF de los adjuntos de correo]* que Hacking Team llevó a cabo una demo de “prueba de concepto” el 23 y 24 de julio de 2014 en las instalaciones de las Fuerzas de Seguridad Interna en Beirut. Una traducción aproximada del informe indica que, durante la demo, el personal de ISF logró infectar con éxito los dispositivos objetivo. Con la ayuda del personal de Hacking Team, crearon una “puerta trasera” técnica en los dispositivos (un canal virtual a través del cual las autoridades pueden vigilar las actividades de un usuario) aprovechando un fallo de seguridad de la aplicación de juego móvil Angry Birds:

Junto con la Armada Libanesa y las Fuerzas de Seguridad Interna, la Agencia de Delitos Informáticos estableció contacto con Hacking Team el 25 de febrero de 2015. El correo decía lo siguiente:

Sirs,

This is cybercrime and IP Bureau-interior security forces-Lebanon.

Please note that we are a law enforcement agency in Lebanon,specialized in cybercrime investigations and we think that your software «GALLILEO-remote control system» could be helpful in our job.

Therefore,you are kindly requested to provide us with all the details about that software including the features,price,contact person and email address in case we need any support,and how this

software could be helpful in our criminal investigations.

Best Regards.

Cybercrime and IP bureau

Interior security forces

Estimados,

Somos de la Agencia de Delitos Informáticos de las Fuerzas de Seguridad Interna del Líbano.

Por favor, sírvanse notar que somos un organismo encargado de hacer cumplir la ley en el Líbano, especializados en investigaciones de delitos informáticos, y creemos que vuestro sistema de control remoto «GALLILEO» podría ser de ayuda para nuestro trabajo.

Es por ello que solicitamos tengan la amabilidad de brindarnos toda la información sobre dicho software, sus características, precio, persona de contacto y dirección de correo electrónico en caso de necesitar ayuda, y de qué maneras podría esta herramienta ser de utilidad para nuestras investigaciones policiales.

Saludos cordiales.

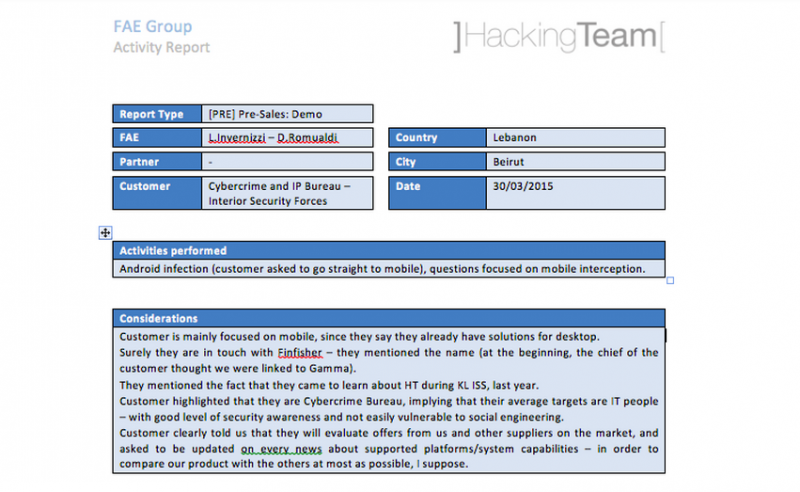

Los correos siguientes indican que se llevó a cabo una demo del SCR Galileo en Beirut el 30 de marzo de 2015 en la sede de la Agencia de Delitos Informáticos. A continuación está una reproducción del informe de la demo.*

El informe además indica que la Agencia de Delitos Informáticos se había puesto en contacto con Gamma, otra importante empresa de tecnología de vigilancia y creadora de FinFisher, un producto espía con capacidades similares al Sistema de Control Remoto de Hacking Team.

La demo se centró principalmente en la infección e interceptación celular. La demo y los informes fueron acompañados de una oferta que demostraba que la Agencia de Delitos Informáticos buscaba un contrato mediante el cual apuntaran a 50 individuos por un total de 450.000 euros.

Apuntando a activistas y blogueros

Varios activistas y blogueros que han sido objeto de repetidas citaciones e investigaciones del “guardián informático” del Líbano, la Agencia de Delitos Informáticos, ahora sospechan que las autoridades han utilizado los productos de Hacking Team para infectar sus dispositivos y vigilar sus comunicaciones.

En un artículo reciente sobre la privacidad de los datos y la vigilancia digital en el Líbano, el periodista Habib Battah describe un tenso escenario local en el cual los ciudadanos y varias agencias del gobierno tienen interpretaciones ampliamente variadas sobre lo que constituye una vigilancia legal dentro del Líbano. A continuación, resume un enfoque común que ha adoptado la Agencia de Delitos Informáticos del Líbano durante el curso de las investigaciones:

When summoned, the cyber crime bureau agents reportedly pressure bloggers to sign draconian documents vowing to refrain from mentioning the company or individuals they have criticized in the future. In some cases, bloggers have claimed that police agents tricked them into giving up information by sending malware to their computers, a practice [Major Suzan Hajj Hobeiche, head of the Cybercrime Bureau] seemed to endorse by claiming ‘ethical hacking’ used by law enforcement is sometimes needed to protect the greater good. Yet, increasingly that greater good seems to be defined by the interests of the wealthy and well-connected…many activists and lawyers worry that the bureau is unregulated and poses a threat to free speech.

Al citarlos, los agentes de la Agencia de Delitos Informáticos, al parecer, presionan a los blogueros a firmar documentos draconianos donde prometen abstenerse de mencionar en el futuro a la empresa o las personas que han criticado. En algunos casos, los blogueros alegaban que la policía los engañaba para que cedieran la información mediante el envío de software malicioso a sus computadores, una práctica que [la comandante Suzan Hajj Hobeiche, jefa de la Agencia de Delitos Informáticos] parecía aprobar al afirmar que, a veces, el ‘hackeo ético’ utilizado por la policía es necesario para el bien común. Sin embargo, ese bien común parece estar cada vez más definido por los intereses de los ricos y bien relacionados. Muchos activistas y abogados se muestran preocupados por que la Agencia no esté regulada y constituya una amenaza a la libertad de expresión.

¿Cuán legal es la Agencia de Delitos Informáticos del Líbano?

En su mensaje a Hacking Team, la Agencia de Delitos Informáticos se describe a sí misma como un organismo «encargado de hacer cumplir la ley» dentro de las Fuerzas de Seguridad Interna. Esto no es del todo cierto. La Agencia de Delitos Informáticos fue creada bajo el Memorando 204/609 de 2006, mas no se ha emitido decreto alguno para modificar la estructura organizativa de las Fuerzas de Seguridad Interna, una reforma que es técnicamente requerida para tal estrategia.

Muchos defensores de la sociedad civil la consideran un entidad ilegítima. En un artículo de 2014 para The Legal Agenda, la abogada Ghida Frangieh planteó varias cuestiones sobre la ambigüedad de la agencia y sus verdaderas responsabilidades. Al igual que Battah, observó que durante los últimos dos años, numerosos periodistas, activistas y blogueros fueron citados por la agencia en un intento de hacer que cierto material fuera eliminado o censurado de la red.

Frangieh también señaló que “a pesar de que la confidencialidad de las comunicaciones electrónicas está protegida bajo la Ley 140/1999, esta agencia se encuentra equipada con la capacidad técnica para acceder a la correspondencia privada entre los usuarios libaneses”. En otras palabras, la Agencia de Delitos Informáticos parece estar llevando a cabo vigilancias fuera de los límites de la ley actual… y utilizando para ello el software de Hacking Team.

Para más información sobre la Agencia de Delitos Informáticos y el análisis en curso de sus acciones, siga a @legalagenda, @smex y @maharat_Lebanon.

Los blogueros y activistas citados por la Agencia de Delitos Informáticos pueden ponerse en contacto con la línea directa de la ONG libanesa March para obtener asesoramiento legal gratuito y conectarse con abogados y expertos competentes.

* Los adjuntos de algunos correos electrónicos mencionados en este artículo y alojados en WikiLeaks pueden contener códigos maliciosos. A fin de evitar daños a nuestros lectores y al sitio, tomamos las capturas de pantalla de los adjuntos utilizando el visor de Google Docs y los cargamos en nuestro sitio como imágenes. Aconsejamos a quienes revisen o abran adjuntos de correos de las filtraciones de Hacking Team, ya sea de WikiLeaks o de otros sitios, que procedan con precaución.