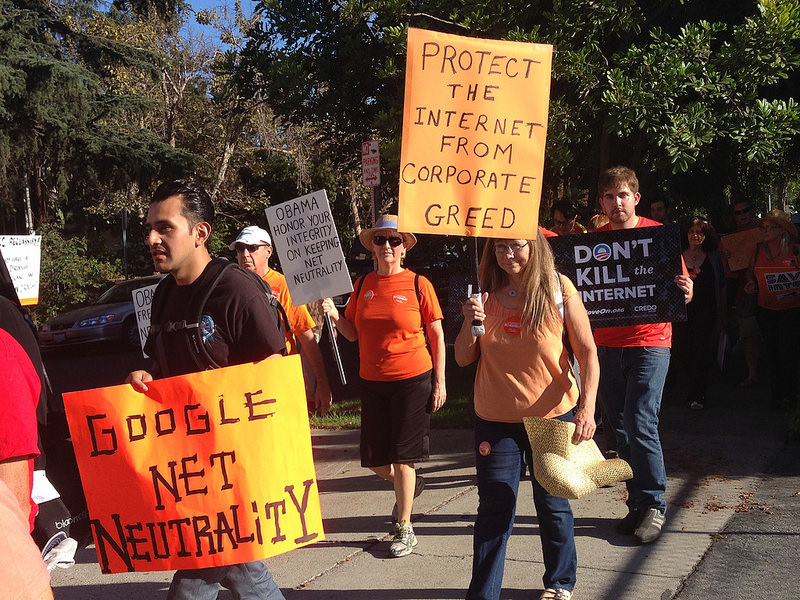

Manifestación a favor de la neutralidad de la red en Los Ángeles, EE. UU. Foto de Free Press vía Flickr (CC BY-SA 3.0)

Ellery Roberts Biddle, Hae-in Lim, Bojan Perkov y Sarah Myers West contribuyeron a este informe.

El Netizen Report de Global Voices Advocacy ofrece una instantánea internacional de los retos, victorias y nuevas tendencias en materia de derechos de internet en todo el mundo. Comenzamos este informe analizando la formulación de políticas sobre la neutralidad de la red en Argentina y Estados Unidos.

El Congreso argentino se prepara para examinar el Proyecto de Ley Argentina Digital, una amplia ley que pretende abordar diversas cuestiones de contenidos en línea, incluyendo los derechos de autor y la neutralidad de la red. Aunque el proyecto de ley fue considerado originalmente como un paso positivo hacia la protección de la neutralidad de la red, el lenguaje actual simplemente «garantiza la neutralidad de la red» — una estipulación demasiado vaga como para garantizar que los proveedores de servicios de Internet en realidad traten a todos los contenidos y tráfico en línea por igual. Eduardo Bertoni, colaborador de Global Voices y jurista con sede en Buenos Aires, dijo al Buenos Aires Herald, “Decir que el país ‘garantiza’ la neutralidad de la red sin decir lo que se entiende por ello es una seria deficiencia legislativa».

Mientras, en Estados Unidos, el presidente Barack Obama instó a la Comisión Federal de Comunicaciones a «responder al pedido de casi cuatro millones de comentarios del público y aplicar las normas más enérgicas posibles para proteger la neutralidad de la red» mediante la clasificación de los proveedores de servicios de Internet como empresas de servicios públicos, similares a los servicios de electricidad o de teléfono.

Según The New York Times, la propuesta de Obama «permitiría a la [Comisión] redactar normas que prohíban el bloqueo de contenidos legales y la discriminación por las compañías de banda ancha contra cualquier proveedor de contenidos”. Sin embargo, esta solución no impediría que los proveedores de servicios de Internet cobren a las empresas de contenidos por ofrecer un «servicio preferente».

El presidente de la Comisión, Thomas Wheeler, ha dicho que está dispuesto a considerar esta opción, pero quedan abiertas algunas cuestiones importantes sobre la implementación del plan de Obama.

Nigeria se une a la manía mundial de las leyes de delitos informáticos

Los senadores en Nigeria aprobaron una nueva ley de delitos informáticos que tipifica como delitos la usurpación de identidad, la posesión de pornografía infantil y varias formas de fraude en línea, entre otras actividades. Redactada en un esfuerzo por satisfacer las normas internacionales y fomentar la inversión extranjera en el país, la ley también castiga a los propietarios de cibercafés que «a sabiendas permiten que sus locales se utilicen para cometer un delito». Los infractores se enfrentarán a una pena de cárcel mínima de siete años o una multa de siete millones de nairas nigerianos (aproximadamente 350.000 dólares). Al igual que muchas de las leyes destinadas a reducir los delitos en línea, los críticos temen que esta política podría ser objeto de abuso para castigar a activistas en línea. El proyecto de ley espera la aprobación de la Cámara de Representantes y podría ser modificado antes de presentarse ante el presidente Goodluck Jonathan para su aprobación final.

Acechos, desvíos e inseguridad de Internet en China

Los usuarios de Apple en China fueron blanco de una campaña de software malicioso llamada WireLurker, que infectó a más de 400 aplicaciones diseñadas para OSX que se descargaron 356.104 veces, antes de ser descubierta por Palo Alto Networks. El software malicioso busca una conexión USB a un dispositivo iOS y, después de infectarlo, permite al creador del software obtener la libreta de direcciones de la víctima y leer sus mensajes de texto. Además, el software malicioso permanece en contacto con el centro de mando y control de los atacantes y es actualizado de forma activa. Apple ha bloqueado las aplicaciones utilizadas por la plataforma para impedir que se ejecuten.

El tráfico doméstico de Internet de Rusia fue desviado repetidamente a servidores operados por China Telecom por razones que no están claras. Aunque es posible que la modificación de rutas fuera un simple error, puede haber hecho que el tráfico sea susceptible de ser interceptado.

La ofensiva contra Tor en Estados Unidos

Diecisiete personas fueron arrestadas y 414 dominios .onion incautados por el FBI en una importante campaña contra sitios web del mercado negro que operan en la red de anonimato Tor, incluidos Silk Road 2, Cloud 9 y Hydra. Sigue sin estar claro qué vulnerabilidades explotaron las autoridades policiales a fin de apoderarse de los dominios. La revista Foreign Policy especula que las autoridades estadounidenses y europeas pueden estar exagerando su capacidad de destruir Tor para evitar que otros la utilicen, mientras el Proyecto Tor ha ofrecido posibles escenarios a través de los cuales las autoridades pueden haber localizado los servicios ocultos. De cualquier manera, la redada plantea serias preocupaciones sobre el mantenimiento del anonimato y la seguridad en línea.

La vigilancia es un “acto altamente intrusivo”, dicen Alemania y Brasil

Alemania y Brasill piden modificaciones a un proyecto de resolución de las Naciones Unidas sobre la vigilancia estatal que definiría la recogida de metadatos como un “acto altamente intrusivo”. A finales de noviembre se realizará una votación sobre el proyecto en el Tercer Comité de la Asamblea General de Naciones Unidas, que se ocupa de los derechos humanos, antes de proceder a la etapa de resolución en diciembre.

Facebook y AOL publican nuevos informes de transparencia

En su último informe de transparencia, Facebook dice que el número de solicitudes gubernamentales de datos sobre usuarios se ha incrementado en un 24 por ciento en los primeros seis meses de 2014, en comparación con el último semestre de 2013. Durante los primeros seis meses de este año, gobiernos de todo el mundo hicieron casi 35.000 peticiones, mientras que la cantidad de contenidos eliminados del sitio, de conformidad con las leyes locales, aumentó alrededor de un 19 por ciento. «Como hemos dicho anteriormente, examinamos cada petición gubernamental que recibimos desde el punto de vista jurídico bajo nuestros términos y la estricta letra de la ley, y las rechazamos enérgicamente cuando encontramos deficiencias o recibimos peticiones excesivamente amplias”, dijo la compañía.

AOL también publicó su informe de transparencia para el primer semestre de 2014. La compañía recibió 1.522 solicitudes de datos de usuarios, afectando a 3.922 cuentas. La compañía afirma que las peticiones de datos sobre usuarios afectan a menos de una centésima parte del uno por ciento de las cuentas de AOL.

Consenso aproximado o “Consejo de Seguridad de Naciones Unidas de Internet”?

La semana pasada, la Corporación para la Asignación de Nombres y Números en Internet (ICANN, por sus siglas en inglés), el Foro Económico Mundial y CGI.br anunciaron el lanzamiento de la iniciativa NETmundial, un nuevo grupo que tiene como objetivo encontrar soluciones a las cuestiones de gobernanza de Internet a través de iniciativas de colaboración y financiación colectiva. La iniciativa estará a cargo de un Consejo de Coordinación de 25 miembros que adoptará decisiones basadas en un consenso aproximado. Encabezada por ICANN, la iniciativa ha recibido críticas por parte de los miembros de la comunidad de Internet debido a la falta de transparencia en torno al desarrollo de la organización, y ha sido denominada el “Consejo de Seguridad de Naciones Unidas de Internet”.

Cosas geniales

La artista emprendedora Carla Gannis recreó “El jardín de las delicias”(1505), la obra maestra de la pintura de Hieronymous Bosch, utilizando emojis.

Nuevas investigaciones

- De las sombras, a las calles ─ Sasha Costanza-Chock

- Comunidades en peligro: las amenazas digitales dirigidas contra la sociedad civil ─ Citizen Lab